Центр

Анализа

Методы анализа

В основе применяемых методов анализа лежат лучшие практики по выявлению уязвимостей и недекларированных возможностей.

Выявление ошибок и уязвимостей программного обеспечения методами поиска шаблонов опасных конструкций исходного кода без его выполнения.

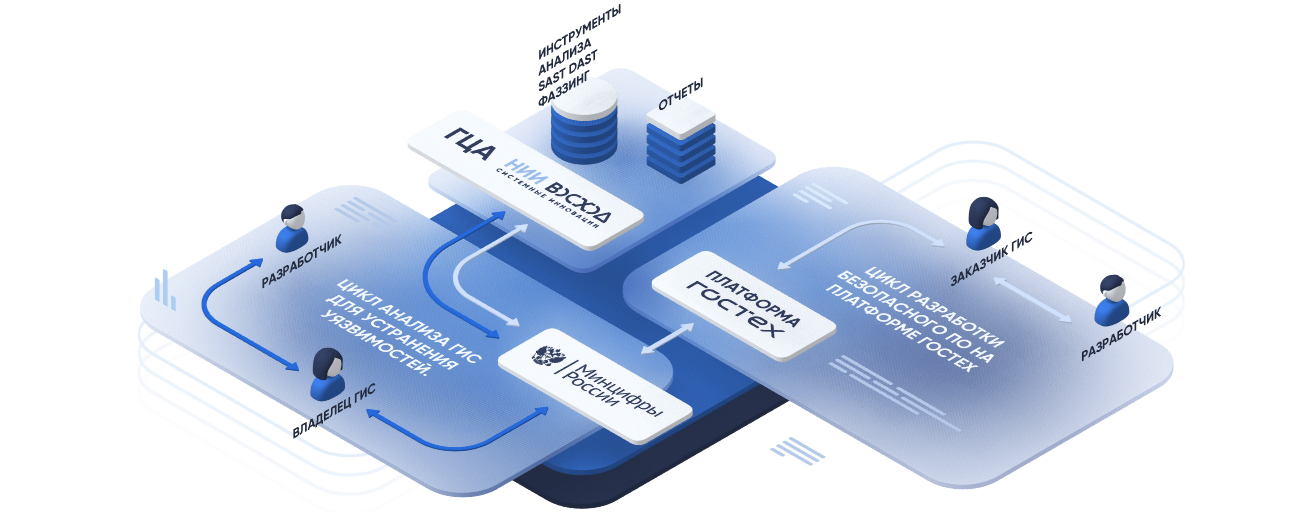

Алгоритм взаимодействия

кода

уязвимостей

Видеокурс

Нормативные документы

Анализ уязвимостей – ответственный этап жизненного цикла государственных информационных систем. Необходимость его регулярного проведения указана в основных нормативных правовых актах в части защиты государственных информационных систем.

Методика выявления уязвимостей и недекларированных возможностей в программном обеспечении

Методический документ от 25.12.2020 г. "Методика выявления уязвимостей и недекларированных возможностей в программном обеспечении"

Методика оценки уровня критичности уязвимостей программных, программно-аппаратных средств

Методический документ от 28.10.2022 г. "Методика оценки уровня критичности уязвимостей программных, программно-аппаратных средств"

Руководство по организации процесса управления уязвимостями в органе

Методический документ от 17.05.2023 г. "Руководство по организации процесса управления уязвимостями в органе"

Требования к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами

Приказ ФСТЭК от 14.03.2017 г. "Об утверждении Требований к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды"

Требования по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации

Приказ ФСТЭК от 25.12.2017 г. "Об утверждении Требований по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации "

Об утверждении Требований к созданию систем безопасности значимых объектов критической информационной инфраструктуры Российской Федерации и обеспечению их функционирования

Приказ ФСТЭК от 21.21.2017 г. "Об утверждении Требований к созданию систем безопасности значимых объектов критической информационной инфраструктуры Российской Федерации и обеспечению их функционирования"

Вопрос-ответ

В первую очередь рекомендуем обратиться к топ-спискам самых часто встречающихся уязвимостей. Один из таких авторитетных рейтингов – OWASP Top 10.

Обязательно ознакомьтесь с OWASP Mobile Top 10 – списком самых широко встречаемых критических уязвимостей в мобильных приложениях.

Согласно пунктам 18 и 18.2 «Требований о защите информации, не составляющей государственную тайну, содержащейся в государственных информационных системах», утвержденных приказом ФСТЭК России №17 от 11.02.2013 г., проведение анализа уязвимостей в ходе эксплуатации государственных информационных систем является обязательным.

Кроме того, с каждым годом растет число способов реализации угроз безопасности информации, в связи с чем регулярный анализ уязвимостей программного обеспечения является важным и ответственным этапом жизненного цикла государственных информационных систем.

Порядок и содержание работ указаны в методическом документе «Руководство по организации процесса управления уязвимостями в органе (организации)» (ФСТЭК России, 2023).

Оператор государственной информационной системы обязан проводить периодический анализ уязвимостей микропрограммного, общесистемного и прикладного программного обеспечения с использованием специализированные инструменты. Найденные уязвимости должны быть оценены по уровню критичности с учетом особенностей государственных информационных систем согласно методическому документу «Методика оценки уровня критичности уязвимостей программных, программно-аппаратных средств» (ФСТЭК России, 2022). По результатам оценки оператор применяет меры по устранению уязвимостей: обновление программного обеспечения или компенсирующие меры.

Поиск по базам известных уязвимостей широко распространенного программного обеспечения не позволяет выявить уязвимости в специализированном программном обеспечении, разработанном для решения задач органов государственной власти. Часто такое специализированное программное обеспечение выполняется в форме мобильного или веб-приложения. Для глубокого анализа уязвимостей Государственным центром анализа применяются инструментальные средства статического и динамического анализа, а также фаззинг-тестирования.

Задача Государственного центра анализа – обеспечивать проведение анализа защищенности мобильных и веб-приложений государственных информационных систем.

Полученные от Государственного центра анализа отчеты об уязвимостях программного обеспечения должны быть тщательно проанализированы оператором государственной информационной системы на предмет критичности, актуальности, способов нейтрализации с учетом технологических особенностей и используемых средств защиты информации. Более подробно о процессе управления уязвимостями можно узнать в методических документах «Руководство по организации процесса управления уязвимостями в органе (организации)» (ФСТЭК России, 2022) и «Методика оценки уровня критичности уязвимостей программных, программно-аппаратных средств» (ФСТЭК России, 2022)

- База данных угроз и уязвимостей ФСТЭК России

- База известных уязвимостей MITRE CVE

- База типовых ошибок кода MITRE CWE

- База шаблонов атак MITRE CAPEC

- База техник и тактик атак MITRE ATT&CK

- NIST NVD – база уязвимостей CVE c удобным поиском по наименованию и версиям ПО (CPE-формат), калькулятором CVSS

- Калькулятор уровня критичности уязвимости CVSS БДУ

- Официальный сайт ФСТЭК России